如何用 FastAPI 和 RBAC 打造坚不可摧的安全堡垒?

扫描二维码

关注或者微信搜一搜:编程智域 前端至全栈交流与成长

发现1000+提升效率与开发的AI工具和实用程序:https://tools.cmdragon.cn/

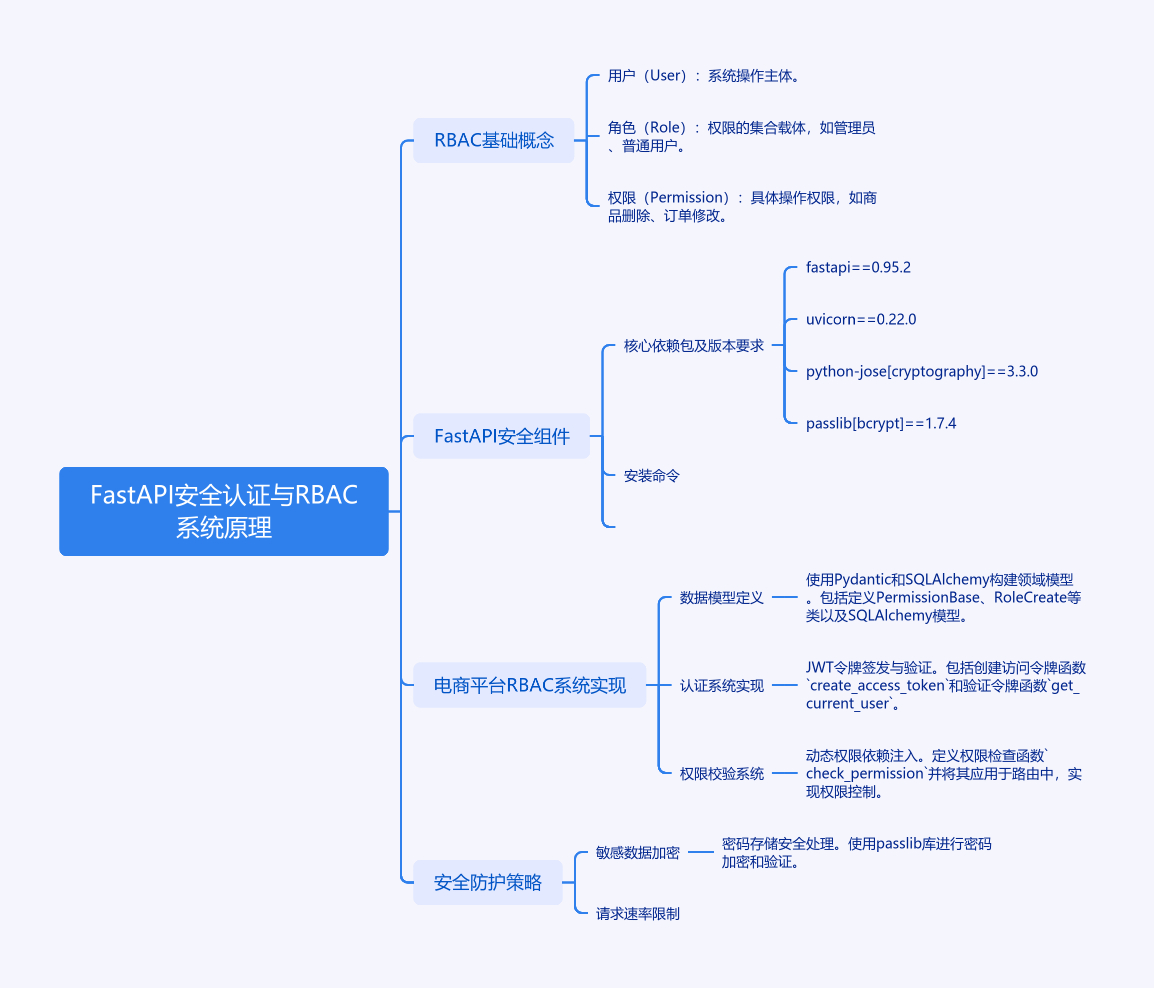

一、FastAPI 安全认证与 RBAC 系统原理

1.1 RBAC 基础概念

基于角色的访问控制(RBAC)是保护系统资源的经典模型,其核心包含三个要素:

- 用户(User):系统操作主体

- 角色(Role):权限的集合载体(如:管理员、普通用户)

- 权限(Permission):具体操作权限(如:商品删除、订单修改)

1.2 FastAPI 安全组件

核心依赖包及版本要求:

fastapi == 0.95

.2

uvicorn == 0.22

.0

python - jose[cryptography] == 3.3

.0

passlib[bcrypt] == 1.7

.4

安装命令:

pip install fastapi uvicorn python-jose[cryptography] passlib[bcrypt]

二、电商平台 RBAC 系统实现

2.1 数据模型定义

使用 Pydantic 和 SQLAlchemy 构建领域模型:

from pydantic import BaseModel

from sqlalchemy import Column, Integer, String, Table, ForeignKey

class PermissionBase(BaseModel):

code: str # 权限编码,如 "order:delete"

description: str

class RoleCreate(BaseModel):

name: str

permission_ids: list[int]

# SQLAlchemy 模型

user_role = Table(

"user_role", Base.metadata,

Column("user_id", ForeignKey("users.id")),

Column("role_id", ForeignKey("roles.id"))

)

role_permission = Table(

"role_permission", Base.metadata,

Column("role_id", ForeignKey("roles.id")),

Column("permission_id", ForeignKey("permissions.id"))

)

2.2 认证系统实现

JWT 令牌签发与验证:

from jose import JWTError, jwt

from datetime import datetime, timedelta

SECRET_KEY = "your-secret-key"

ALGORITHM = "HS256"

def create_access_token(data: dict) -> str:

expire = datetime.utcnow() + timedelta(hours=1)

return jwt.encode(

{**data, "exp": expire},

SECRET_KEY,

algorithm=ALGORITHM

)

async def get_current_user(token: str = Depends(oauth2_scheme)) -> User:

try:

payload = jwt.decode(token, SECRET_KEY, [ALGORITHM])

return await UserService.get_user(payload["sub"])

except JWTError:

raise HTTPException(401, "Invalid token")

2.3 权限校验系统

动态权限依赖注入:

def check_permission(permission_code: str):

async def _permission_checker(

user: User = Depends(get_current_user)

):

if not any(p.code == permission_code for p in user.permissions):

raise HTTPException(403, "Permission denied")

return Depends(_permission_checker)

# 在路由中使用

@app.delete("/orders/{order_id}")

async def delete_order(

order_id: str,

_=check_permission("order:delete")

):

return OrderService.delete_order(order_id)

三、安全防护策略

3.1 敏感数据加密

密码存储安全处理:

from passlib.context import CryptContext

pwd_context = CryptContext(schemes=["bcrypt"], deprecated="auto")

def verify_password(plain_password: str, hashed_password: str) -> bool:

return pwd_context.verify(plain_password, hashed_password)

def get_password_hash(password: str) -> str:

return pwd_context.hash(password)

3.2 请求速率限制

防止暴力破解攻击:

from fastapi import Request

from fastapi.middleware import Middleware

class RateLimiter:

def __init__(self, times: int, seconds: int):

self.times = times

self.seconds = seconds

async def __call__(self, request: Request):

client_ip = request.client.host

# 使用 Redis 记录请求次数

current = await redis.incr(client_ip)

if current > self.times:

raise HTTPException(429, "Too many requests")

await redis.expire(client_ip, self.seconds)

四、测试与调试

4.1 单元测试示例

权限验证测试用例:

from fastapi.testclient import TestClient

def test_admin_access():

client = TestClient(app)

# 普通用户令牌

token = create_test_token(user_type="user")

response = client.delete(

"/products/123",

headers={"Authorization": f"Bearer {token}"}

)

assert response.status_code == 403

# 管理员令牌

admin_token = create_test_token(user_type="admin")

response = client.delete(

"/products/123",

headers={"Authorization": f"Bearer {admin_token}"}

)

assert response.status_code == 200

4.2 常见错误处理

错误 1:401 Unauthorized

{

"detail": "Could not validate credentials"

}

解决方法:

- 检查请求头 Authorization 格式是否正确

- 确认令牌未过期

- 验证密钥是否匹配

错误 2:403 Forbidden

{

"detail": "Permission denied"

}

预防建议:

- 在路由处理器前添加权限检查中间件

- 定期审查角色权限分配

课后测验

问题 1: 为什么要在密码哈希中使用 salt?

答案: Salt 随机值能有效防止彩虹表攻击,即使相同密码也会生成不同的哈希值

问题 2: 如何实现动态权限管理?

答案: 应该建立权限管理系统接口,允许管理员动态配置角色与权限的对应关系

问题 3: JWT 令牌为什么要设置过期时间?

答案: 缩短令牌有效期可以降低令牌泄露风险,建议结合 refresh token 使用

版本兼容说明

所有代码在以下环境验证通过:

- Python 3.8+

- FastAPI 0.95+

- SQLAlchemy 1.4+

- Redis 6.2+

余下文章内容请点击跳转至 个人博客页面 或者 扫码关注或者微信搜一搜:编程智域 前端至全栈交流与成长

,阅读完整的文章:如何用 FastAPI 和 RBAC 打造坚不可摧的电商堡垒?

往期文章归档:

- FastAPI权限配置:你的系统真的安全吗? - cmdragon"s Blog

- FastAPI权限缓存:你的性能瓶颈是否藏在这只“看不见的手”里? | cmdragon"s Blog

- FastAPI日志审计:你的权限系统是否真的安全无虞? | cmdragon"s Blog

- 如何在FastAPI中打造坚不可摧的安全防线? | cmdragon"s Blog

- 如何在FastAPI中实现权限隔离并让用户乖乖听话? | cmdragon"s Blog

- 如何在FastAPI中玩转权限控制与测试,让代码安全又优雅? | cmdragon"s Blog

- 如何在FastAPI中打造一个既安全又灵活的权限管理系统? | cmdragon"s Blog

- FastAPI访问令牌的权限声明与作用域管理:你的API安全真的无懈可击吗? | cmdragon"s Blog

- 如何在FastAPI中构建一个既安全又灵活的多层级权限系统? | cmdragon"s Blog

- FastAPI如何用角色权限让Web应用安全又灵活? | cmdragon"s Blog

- FastAPI权限验证依赖项究竟藏着什么秘密? | cmdragon"s Blog

- 如何用FastAPI和Tortoise-ORM打造一个既高效又灵活的角色管理系统? | cmdragon"s Blog

- JWT令牌如何在FastAPI中实现安全又高效的生成与验证? | cmdragon"s Blog

- 你的密码存储方式是否在向黑客招手? | cmdragon"s Blog

- 如何在FastAPI中轻松实现OAuth2认证并保护你的API? | cmdragon"s Blog

- FastAPI安全机制:从OAuth2到JWT的魔法通关秘籍 | cmdragon"s Blog

- FastAPI认证系统:从零到令牌大师的奇幻之旅 | cmdragon"s Blog

- FastAPI安全异常处理:从401到422的奇妙冒险 | cmdragon"s Blog

- FastAPI权限迷宫:RBAC与多层级依赖的魔法通关秘籍 | cmdragon"s Blog

- JWT令牌:从身份证到代码防伪的奇妙之旅 | cmdragon"s Blog

- FastAPI安全认证:从密码到令牌的魔法之旅 | cmdragon"s Blog

- 密码哈希:Bcrypt的魔法与盐值的秘密 | cmdragon"s Blog

- 用户认证的魔法配方:从模型设计到密码安全的奇幻之旅 | cmdragon"s Blog

- FastAPI安全门神:OAuth2PasswordBearer的奇妙冒险 | cmdragon"s Blog

- OAuth2密码模式:信任的甜蜜陷阱与安全指南 | cmdragon"s Blog

- API安全大揭秘:认证与授权的双面舞会 | cmdragon"s Blog

- 异步日志监控:FastAPI与MongoDB的高效整合之道 | cmdragon"s Blog

- FastAPI与MongoDB分片集群:异步数据路由与聚合优化 | cmdragon"s Blog

- FastAPI与MongoDB Change Stream的实时数据交响曲 | cmdragon"s Blog

- 地理空间索引:解锁日志分析中的位置智慧 | cmdragon"s Blog

- 异步之舞:FastAPI与MongoDB的极致性能优化之旅 | cmdragon"s Blog

- 异步日志分析:MongoDB与FastAPI的高效存储揭秘 | cmdragon"s Blog

- MongoDB索引优化的艺术:从基础原理到性能调优实战 | cmdragon"s Blog

- 解锁FastAPI与MongoDB聚合管道的性能奥秘 | cmdragon"s Blog

- 异步之舞:Motor驱动与MongoDB的CRUD交响曲 | cmdragon"s Blog

- 异步之舞:FastAPI与MongoDB的深度协奏 | cmdragon"s Blog

- XML Sitemap

原文地址:https://www.cnblogs.com/Amd794/p/18952218